Firma usługowa działająca w oparciu o ekosystem Microsoft 365. Organizacja korzystała

z uwierzytelniania dwuskładnikowego (2FA), co dawało złudne poczucie pełnego bezpieczeństwa, jednak nie posiadała żadnego systemu do centralnego zarządzania urządzeniami mobilnymi (MDM).

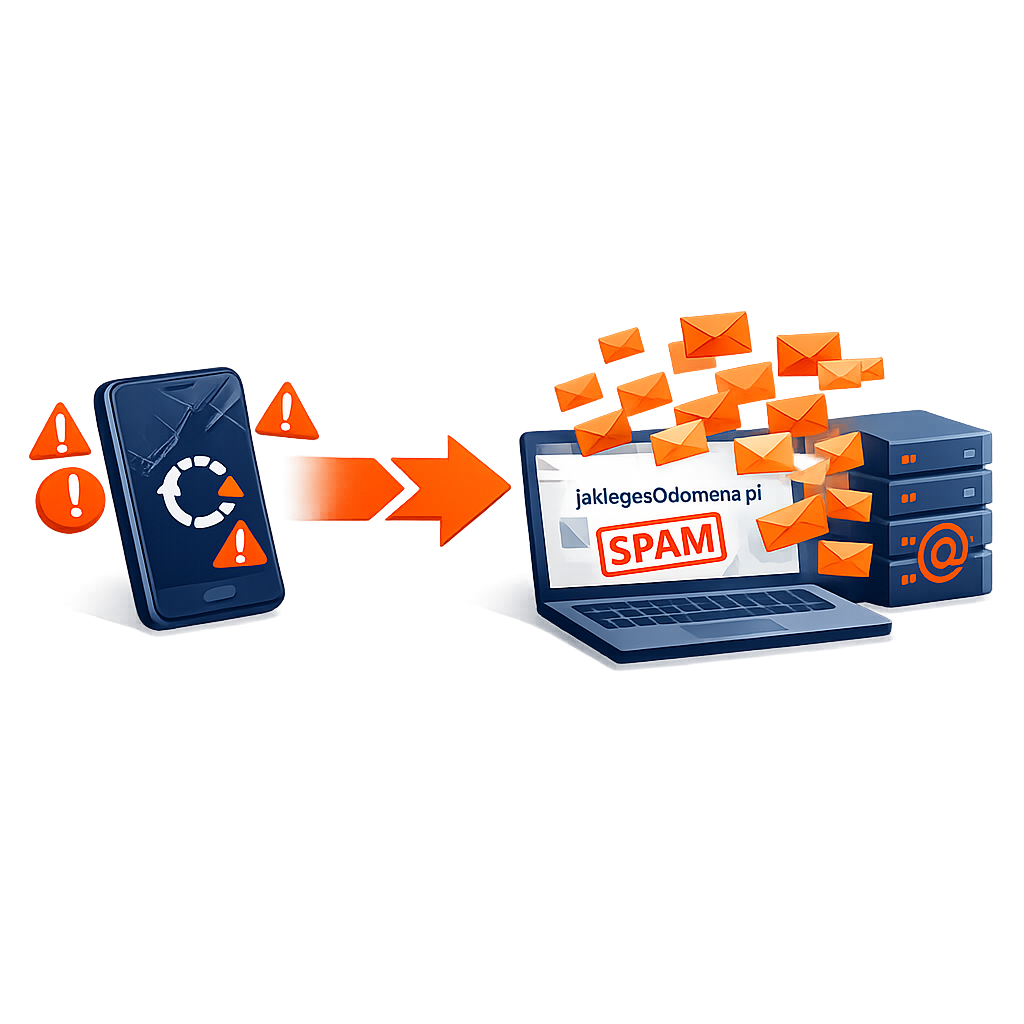

Przestępcy wykorzystali znane podatności w nieaktualnym systemie Android. Przejęli kontrolę nad urządzeniem, co pozwoliło na pozyskanie loginu i hasła użytkownika oraz przejęcie tokenu 2FA bezpośrednio z zainfekowanego telefonu.

Następnie atakujący skompromitowali skrzynkę pocztową Microsoft 365, wykorzystując ją do masowej wysyłki spamu za granicę.

Zaczynamy od bezpłatnego audytu: sprawdzamy, czy Twoja infrastruktura jest gotowa na monitoring i wskazujemy najważniejsze zagrożenia.